Mekanisme kerja TimeTec Access menggunakan teknologi awan, di mana pelayan awan TimeTec Access direka untuk pentadbir sistem untuk membuat akaun log pengguna dengan menggunakan alamat e-mel yang sah. Di pelayan awan, pentadbir sistem boleh mengkonfigurasi senarai peranti kawalan akses (TimeTec BLE-5) yang telah dipasang di pintu serta mengkonfigurasikan peraturan akses mereka mengikut masa, anti laluan balik dan sebagainya. Perisian berasaskan awan adalah lebih baik daripada perisian yang dijalankan pada komputer berasaskan Windows, kerana:

Optimalkan kuasa pengkomputeran

Apabila pentadbir sistem menggunakan perisian kawalan akses berasaskan PC, dia perlu menyemak keperluan minimum / spesifikasi perisian sebelum dia boleh membeli komputer untuk memasang dan menjalankannya. Ini kerana perisian kawalan akses memerlukan kuasa pengkomputeran yang besar untuk mengendalikan jisim pengguna / data, peraturan akses rumit dan proses pemantauan. Pembaca / kawalan kawalan akses menghasilkan banyak rekod capaian pengguna. Apabila menggunakan perisian berasaskan awan, pentadbir sistem hanya memerlukan komputer, pelayar web dan sambungan Internet untuk menggunakan perisian yang sama dalam sistem berasaskan awan. Dia kemudian dapat menikmati semua ciri sebagai versi berasaskan PC di dalam sistem berasaskan awan dan tidak perlu bimbang tentang kuasa pemprosesan pelayan awan, kerana pembekal pelayan awan boleh memberikannya apabila diminta. Sebaliknya, pengilang sistem kawalan akses akan membayar penggunaannya, untuk memastikan pentadbir sistem mengendalikan perisian kawalan akses dengan sempurna.

Akses dari mana saja pada bila-bila masa

Pentadbir sistem tidak lagi perlu hadir di komputer di dalam pejabat pengurusan untuk menggunakan perisian kawalan akses. Pentadbir sistem boleh log masuk ke akaun pelayan awan melalui mana-mana komputer riba atau tablet dengan akses Internet. Ini memberi kelonggaran kepada pentadbir sistem dalam menyelesaikan tugasnya. Sebagai contoh, pihak pengurusan ingin menyemak rekod akses untuk Gate Utama; oleh itu, pentadbir sistem boleh menjana dari pelayan awan dalam detik pecahan. Begitu juga, pentadbir sistem juga boleh membenarkan pentadbir keselamatan untuk log masuk ke pelayan awan untuk memantau lalu lintas manusia di pintu utama dan pentadbir keselamatan sebaliknya boleh menggunakan tablet untuk melakukan pengawasan, daripada duduk di depan komputer.

Perlindungan dan keselamatan ke arah perisian dan pangkalan data

Apabila menggunakan perisian kawalan akses dalam komputer, pentadbir sistem mesti memastikan bahawa sistem itu dilindungi kata laluan, tanpa virus dan pangkalan datanya disandarkan. Ini adalah untuk mengelakkan sebarang log masuk yang tidak sah yang boleh menjejaskan pangkalan data. Cadangan pangkalan data kerap boleh memastikan kehilangan data minimum apabila sistem / pangkalan data rosak. Walau bagaimanapun, penyimpanan fail sandaran pangkalan data akan menimbulkan isu lain.

Apabila menyimpan data dan maklumat di atas awan, kebimbangan pertama ialah perlindungan data dan keselamatan. Oleh itu, adalah penting untuk pengeluar sistem kawalan akses untuk memilih penyedia pelayan awan yang betul. Yang mengatakan, Amazon adalah salah satu penyedia perkhidmatan pelayan awan yang terbaik yang boleh memberikan perlindungan dan keselamatan data yang sangat baik untuk pelanggan mereka. Apabila data tidak lagi disimpan di dalam komputer di pejabat pengurusan, komuniti kediaman tidak perlu bimbang tentang kegagalan perkakasan, dicuri atau rosak.

Penyelenggaraan dan peningkatan yang mudah

Apabila perisian kawalan akses dipasang ke komputer, sebarang penyelenggaraan dan peningkatan perisian harus dilakukan di situs ini. Dalam banyak kes, peningkatan perisian gagal kerana spesifikasi perkakasan komputer. Dalam kes seperti ini, pentadbir sistem sama ada menerima perisian tanpa kemas kini lanjut, atau menambah bajet untuk membeli komputer baru.

Isu ini tidak akan berlaku apabila perisian kawalan akses berjalan di pelayan awan. Apabila sistem kawalan akses dihoskan pada pelayan awan, pengeluar boleh mengemas kini sistem pada masa yang dijadualkan. Oleh itu, komuniti perumahan tidak perlu bimbang tentang spesifikasi perkakasan komputer dan kemas kini perisian apabila menggunakan perisian berasaskan awan

Sistem dalam talian dengan lebih banyak kemungkinan

Perisian kawalan akses berasaskan Windows menyimpan segala-galanya di dalam pangkalan data, yang diasingkan dari sistem / perisian lain. Untuk membenarkan penyambungan pangkalan data dengan perisian / sistem lain, ia mesti dilakukan melalui rangkaian kawasan setempat. Ini menyebabkan sistem offline, terpencil dan kurang bersatu dengan sistem parti ke-3.

Apabila menggunakan perisian kawalan akses dalam pelayan awan, pangkalan data berada di pelayan awan. Oleh itu, pengeluar boleh membangunkan API atau SDK, sebagai saluran komunikasi untuk sistem pihak ke-3 untuk mengintegrasikan dengan perisian. Sebagai contoh, perisian kehadiran masa berasaskan awan boleh menyambung ke perisian kawalan akses berasaskan awan melalui SDK, untuk mengumpul rekod capaian dan menjana data kehadiran. Pemaju App Mudah Alih boleh membangunkan aplikasi dan menyambungnya ke perisian kawalan akses berasaskan awan untuk menghasilkan laporan atau memantau semua akses. Oleh itu, menjalankan perisian kawalan akses pada pelayan awan menjadikannya menjadi pangkalan data terbuka yang boleh disepadukan dengan sistem parti ke-3.

Perisian berasaskan awan adalah platform untuk pentadbir sistem untuk mengkonfigurasi dan mengurus perisian kawalan akses. Walau bagaimanapun, pelayan awan tidak seharusnya melaksanakan sebarang operasi pengesahan, walaupun terdapat pemaju yang merancang pelayan awan untuk melaksanakan pengesahan tersebut.

Yang berkata, ini biasanya bagaimana pengesahan berlaku di pelayan awan. Peranti dipasang di pintu akan mengimbas dan menganalisis data pengguna yang melancarkan kad itu. Peranti kemudian menghantar data ke pelayan awan melalui Internet, dan pelayan awan mengesahkan data dengan storannya. Sekiranya data kad adalah sah, pelayan awan akan terus menyemak kebenaran akses untuk pintu. Apabila pelayan awan mengesahkan segala-galanya, ia akan mengembalikan data kembali ke peranti dan peranti itu kemudiannya akan memberikan akses kepada pemegang kad.

Proses ini walaupun selamat, tetapi ia menghasilkan beban kerja yang berlebihan di pelayan awan. Untuk menangani proses pengesahan, pengilang akan diminta membayar lebih kepada pembekal perkhidmatan pelayan awan dan membeli lebih banyak kuasa pengkomputeran. Pada penghujung hari, kos akan kembali kepada masyarakat kediaman. Kelajuan pemprosesan harus menjadi kebimbangan kedua kerana penghantaran dan pemulangan selesai melalui Internet, yang sangat bergantung pada lokasi dan penyedia perkhidmatan. Kebimbangan ketiga adalah adanya sambungan Internet. Untuk pejabat atau bangunan baru, prestasi sambungan Internet biasanya di bawah par.

Oleh itu, untuk menggunakan perisian kawalan akses pada pelayan awan, pemilik pejabat atau bangunan harus mempertimbangkan pengkomputeran Edge sebagai penyelesaian sekunder. Kami akan membincangkan lebih banyak maklumat kemudian.

Tetapi, sila ambil perhatian bahawa apabila anda menggunakan pelayar web untuk menjalankan perisian, itu tidak semestinya bermaksud bahawa anda menggunakan perisian berasaskan awan kerana perisian itu boleh menjadi sistem berasaskan web. Terdapat pengeluar sistem kawalan akses yang membina semula kawalan akses perisian berasaskan Windows ke dalam perisian berasaskan web. Perisian berasaskan web lebih baik jika dibandingkan dengan perisian berasaskan Windows; tetapi lagi, tidak ada tempat berhampiran perisian berasaskan awan. Sistem ini masih memerlukan komputer dengan spesifikasi perkakasan yang lebih baik untuk dipasang, dan ia memerlukan sambungan ke rangkaian kawasan setempat dalam komuniti kediaman, kebanyakannya pejabat pengurusan. Semuanya, ia memberikan rasa "awan" kepadanya tetapi ia tidak dapat memenuhi tujuan pengkomputeran awan. Sistem admin di sisi lain, masih perlu bimbang tentang:

| • |

Spesifikasi komputer untuk memasang perisian. |

| • |

Perlindungan dan keselamatan perisian dan pangkalan data |

| • |

Sistem luar talian |

Pengkomputeran Edge direka untuk mengurangkan beban kerja pelayan awan, menyelesaikan latensi dan meningkatkan prestasi sistem. Telefon pintar adalah alat yang paling sesuai untuk melakukan ini. Kami membawa dan menggunakan Aplikasi Mudah Alih telefon pintar hampir sepanjang masa dalam kehidupan harian kami dan hampir semua orang mempunyai satu (ada yang mungkin mempunyai dua atau lebih).

Dalam Access TimeTec Akses Sistem Kawalan Akses IoT, App Mobile telefon pintar berfungsi 3 tujuan:

Sebagai Kelayakan Kawalan Akses

Seorang pentadbir membuat nama pengguna masuk dan kata laluan dari alamat e-mel pengguna untuk membolehkan mereka masuk ke aplikasi mudah alih TimeTec Access. Di pasaran semasa, jika anda pengguna iPhone, dan anda mempunyai akaun iCloud anda; untuk pengguna Android, akaun Google, dan 2 akaun ini boleh digunakan untuk mendaftar dalam pelayan awan TimeTec Access. Walau bagaimanapun pentadbir sistem boleh menggunakan e-mel kerja pengguna untuk mendaftarkan akaun juga. Aplikasi mudah alih Access TimeTec mengunduh peraturan dan kebenaran akses individu yang diberikan oleh pentadbir sistem di pelayan awan TimeTec Access ke dalam storannya. Oleh itu, apabila pengguna menandatangani aplikasi mudah alih TimeTec Access, ia mengambil semula peraturan atau kebenaran akses pengguna dan merupakan kelayakan untuk pengguna individu.

Untuk melakukan perhitungan peraturan akses atau kebenaran

Kami tahu bahawa pembaca / kawalan kawalan akses membawa mikropemproses dan firmware, dengan pengiraan kawalan akses / formula di dalam firmware. Pembaca / pengawal kawalan akses kemudian mengesahkan kelayakan pengguna terlebih dahulu, sebelum melakukan pengiraan untuk membenarkan pengguna untuk mengakses. Dengan kuasa pengkomputeran yang hebat dalam telefon pintar, proses pengesahan dan pengiraan boleh dipindahkan ke aplikasi mudah alih TimeTec. Oleh itu, aplikasi mudah alih TimeTec Access menjadi pengawal akses untuk setiap pengguna. Tidak seperti pembaca / pengawal kawalan akses konvensional, yang menyimpan ribuan pengguna dan kelayakan; untuk aplikasi mudah alih Access TimeTec, ia hanya berfungsi sebagai pemastautin yang masuk.

Untuk menghantar arahan buka kunci kepada peranti IoT

Pembaca / kawalan kawalan akses bertanggungjawab untuk mekanisme kunci kunci dalam hal halangan, pintu dan putar. Aplikasi mudah alih Access TimeTec direka untuk menghantar arahan buka kunci kepada TimeTec BLE-5, dan TimeTec BLE-5 mengeluarkan isyarat untuk membuka penghalang, pintu dan putar. Aplikasi mudah alih TimeTec Access juga boleh menghantar arahan buka kunci melalui Bluetooth kerana ia adalah kaedah sambungan yang paling biasa untuk kebanyakan telefon pintar.

Sekarang, telefon pintar dan aplikasi mudah alih TimeTec Access telah menjadi kelayakan kawalan akses dan pengawal serta menjadi unik untuk setiap pengguna. Reka bentuk sistem baru ini memberikan lebih banyak fleksibiliti daripada sistem kawalan akses semasa, di mana pentadbir boleh menguruskan akses pengguna setiap penghalang, pintu atau pintu masuk melalui portal web.

Pentadbir sistem juga boleh membuat pas sementara untuk membolehkan akses pengunjung pada tarikh dan masa tertentu. Melalui kaedah ini, pengunjung dikehendaki melog masuk ke aplikasi mudah alih TimeTec Access untuk menerima hak akses. Sebagai contoh, pemilik rumah boleh membenarkan anak saudara perempuannya untuk melawatnya / rumahnya sepanjang minggu, setiap hari dari pukul 10:00 pagi hingga 2:00 petang semasa perjalanan perniagaannya di luar negara. Pemilik rumah kemudian perlu memaklumkan pentadbir sistem untuk membuat akaun pelawat di pelayan awan, dan menghantar pas sementara kepada anak saudara melalui App.

Ketika datang untuk mengakses kawalan, keamanan selalu datang terlebih dahulu. Terdapat 4 lapisan perlindungan yang digunakan untuk aplikasi mudah alih TimeTec Access dan TimeTec BLE-5 untuk memastikan keselamatannya:

Kredensial Masuk

Oleh kerana aplikasi mudah alih TimeTec Access berfungsi sebagai pengawal utama untuk seluruh sistem, di mana individu boleh menambah atau mengurus pengguna dan kebenaran akses; aplikasi mudah alih TimeTec Access ini memerlukan pengguna untuk log masuk dengan memasukkan nama pengguna mereka (alamat e-mel sah) dan kata laluan sebelum menggunakannya. Di samping itu, kelayakan log masuk disimpan dan disahkan di pelayan awan untuk meningkatkan lagi aspek keselamatan.

Penyulitan Pada Perintah Aplikasi Mudah Alih

Untuk memastikan semua traffik antara TimeTec BLE-5 dan telefon pintar, kami menggunakan penyulitan untuk memastikan semua arahan yang dihantar oleh telefon pintar ke TimeTec BLE-5. Penyulitan yang digunakan adalah AES 256-bit untuk menghalang mana-mana penggodam daripada melanggar sistem.

Komunikasi Bluetooth Selamat

Selain penyulitan data, kami juga melaraskan pelbagai Bluetooth atau antena Bluetooth TimeTec BLE-5 untuk menghalang individu yang tidak dibenarkan daripada Bluesnarfing pada TimeTec BLE-5. Sebagai contoh, jika telefon pintar disambungkan ke TimeTec BLE-5, pengguna mesti berada dalam jarak 1-2 meter dari TimeTec BLE-5 untuk mengelakkan penceroboh dari penyambungan pada sambungan Bluetooth. Yang berkata, adalah penting bagi setiap pengguna untuk memahami teknologi dan risiko yang terlibat semasa penggunaannya untuk pengalaman pengguna yang lebih baik.

Pengenal pasti Mudah Alih (ID Mudah Alih)

Tahap perlindungan kedua ialah ID Mudah Alih. Pada asasnya, apabila pengguna pertama kali masuk ke aplikasi mudah alih Access TimeTec, aplikasi mudah alih kemudian akan menangkap dan menghasilkan ID unik yang dikenal sebagai pengenal mudah alih (Mobile ID) yang berpasangan dengan akaun pengguna. Oleh itu, jika pengguna menandatangani telefon pintar lain dengan kelayakan log masuk yang sama, pelayan awan akan menyekat proses log masuk apabila ia mengesan perubahan dalam ID Mudah Alih. Oleh itu, pengguna perlu memasukkan kod berpasangan yang dihantar oleh pelayan awan ke dalam akaun e-mel berdaftar mereka, jika mereka ingin log masuk melalui telefon pintar baru.

Selain itu, pengguna hanya boleh log masuk pada satu akaun pada satu-satu masa melalui aplikasi mudah alih TimeTec Access. Satu akaun tidak boleh diakses melalui dua telefon pintar. Sekiranya pengguna menandatangani telefon pintar baru, aplikasi mudah alih TimeTec Access akan meminta pengguna memasukkan kod pengesahan. Pelayan awan kemudian akan menghantar kod pengesahan ke alamat e-mel berdaftar pengguna untuk pengesahan dan keselamatan.

Seperti yang dibincangkan, aplikasi mudah alih TimeTec Access akan memuat turun semua peraturan dan kebenaran akses selepas penduduk masuk ke dalamnya. Aplikasi mudah alih TimeTec Access kemudian dapat menentukan di mana pengguna boleh mengakses tanpa menyemak dengan pelayan awan. Ini sangat penting apabila pengguna berada di tempat letak kereta bawah tanah atau lobi lif kerana mereka masih boleh menggunakan aplikasi mudah alih TimeTec Access walaupun rangkaian data mudah alih lemah. Walau bagaimanapun, mod Luar Talian juga membawa beberapa kelemahan kepada sistem. Sekiranya pentadbir sistem menghalang pengguna daripada mengakses ruang, dan pengguna menukar mod pesawat untuk telefon pintarnya, pelayan awan TimeTec Access tidak dapat mengemas kini "kebenaran blok" ke dalam akaun pengguna. Walau bagaimanapun, terdapat tetapan untuk "Benarkan Tempoh Luar Talian" di pelayan awan TimeTec Access, yang mengkonfigurasi aplikasi mudah alih TimeTec Access untuk memeriksa dan mengemas kini kandungannya bergantung pada selang masa. Contohnya, pentadbir sistem mengkonfigurasikan tempoh 30 minit di luar talian dan semua aplikasi mudah alih TimeTec Access pengguna akan mengemas kini kandungan secara automatik setiap selang 30 minit.

Walaupun terdapat produk yang sama di pasaran, terdapat perbezaan yang perlu kita jelaskan. Pandangannya mungkin sama tetapi jika kunci memerlukan peranti pengawal / pengawal pintu untuk mengamankan pintu, ini bermakna algoritma yang sesuai dan peraturan akses masih disimpan di dalam alat / pengawal pintu. Oleh itu, apabila pengguna melog masuk ke Apl Mudah Alih, ia menjadikan telefon pintar itu menjadi kad akses, dengan itu membolehkan pengguna menghantar kad ID ke peranti / pengawal pintu untuk pengesahan menerusi telefon pintar mereka. Untuk reka bentuk semacam ini, pengilang hanya memberikan anda kelayakan baru dan bukan memberikan anda penyelesaian baru.

Terdapat pengeluar yang membangunkan Apl Mudah Alih untuk menghantar maklumat pengguna dan telefon pintar (misalnya nama pengguna dan ID IMEI) ke pelayan awan, dan pelayan awan mengesahkan maklumat dengan pangkalan datanya. Sekiranya pemastautin dibenarkan untuk mengakses, pelayan awan kemudian akan menghantar arahan buka kunci kepada pembaca kawalan akses / pengawal. Mekanisme kerja ini selamat tetapi penduduk perlu menunggu sebelum akses diberikan. Dan kelajuan bergantung pada data mudah alih telefon pintar dan sambungan Internet. Oleh itu, pemasang mestilah membenarkan bahawa rangkaian data mudah alih telefon pintar kukuh sebelum mereka boleh memasang sistem di lokasi, atau pengguna tidak akan dapat membuka kunci pintu. Terdapat sistem yang menggunakan sambungan WiFi di saluran komunikasi antara telefon pintar dan pengawal akses. WiFi adalah sambungan biasa pada telefon pintar tetapi ia tidak boleh melakukan lebih baik daripada Bluetooth. Oleh itu, pengguna mesti mengkonfigurasi telefon pintar untuk menyambung ke WiFi akses kawalan setiap kali mereka mahu mendapat akses. Begitu juga liputan WiFi yang paling luas dan ini memberi peluang kepada penggodam untuk memintas arahan itu.

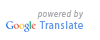

TimeTec BLE-5 dibangunkan untuk mengawal mekanisme kunci buka kunci dalam halangan, pintu dan turnstiles. The TimeTec BLE-5 adalah perkakasan yang kurang berkuasa kerana tidak menyimpan apa-apa maklumat pengguna, atau tidak menyimpan peraturan akses apapun. Sebaliknya, ia hanya menguasai kunci pintu elektronik, halangan atau putar untuk memastikan titik akses ditutup sepanjang masa. Selain itu, ia juga menghubungkan kepada sensor magnetik atau sensor pintu, untuk memantau status pintu. Sekiranya pintu tidak ditutup atau dibuka, TimeTec BLE-5 akan menangkap dan merekodkan data ke ingatannya.

TimeTec BLE-5 mempunyai modul WiFi agar mereka sentiasa dihubungkan dengan pelayan AWS IoT. Selepas pentadbir sistem melengkapkan konfigurasi di pelayan awan TimeTec Access, ia akan menghantar peraturan akses ke TimeTec BLE-5. Dari sisi lain, TimeTec BLE-5 akan mengemas kini status ke pelayan awan melalui Internet.

Selain itu, komponen TimeTec BLE-5 mengurangkan kos perkakasan dengan ketara dan menjadikan pemasangan mudah. Ia terdiri daripada modul jam masa nyata dan algoritma padanan baru, yang berfungsi untuk mengesahkan perintah buka kunci sebelum ia membuka kunci elektromagnetik, drop bolt, pintu masuk dan pintu penghalang. Mekanisme semak masa ini di TimeTec BLE-5 juga direka untuk menyemak tarikh dan masa telefon pintar pengguna. Tambahan pula, ciri ini boleh menghalang pengguna daripada menukar data dan masa pintar telefon pintar kerana kerana telefon pintar menghantar perintah pintu masuk / arahan pintu kunci, ia juga akan menghantar tarikh dan masa telefon pintar juga. Oleh itu, TimeTec BLE-5 boleh menolak permintaan jika tarikh dan masa jam sebenar berbeza dari tarikh dan masa telefon pintar.

TimeTec BLE-5 hanya berfungsi dengan telefon pintar yang mengandungi aplikasi mudah alih TimeTec Access. Pada dasarnya, mereka berkomunikasi melalui Bluetooth, komunikasi teknikal MESH yang serupa dengan mekanisme kerja Bluetooth Beacon dan menyiarkan diri mereka sepanjang masa. Oleh itu, apabila pengguna menggunakan aplikasi mudah alih TimeTec Access, ia kemudiannya akan "mendengar siaran TimeTec BLE-5" dan menentukan IDnya (penghalang, pintu atau putar). Apabila pengguna menekan butang dalam aplikasi mudah alih Access TimeTec, telefon pintar seterusnya menyiarkan arahan yang disulitkan melalui Bluetooth di mana hanya TimeTec BLE-5 yang relevan yang memahami arahan akan melaksanakan tindakan tersebut, contohnya membuka kunci penghalang, atau pintu.

TimeTec BLE-5 menghubungkan ke pelayan awan TimeTec sepanjang masa, dan WiFi digunakan sebagai saluran komunikasi kerana WiFi adalah saluran komunikasi yang paling stabil dan biasa.

Senario Pelaksanaan

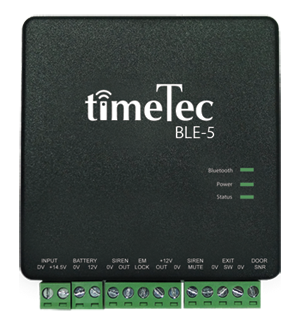

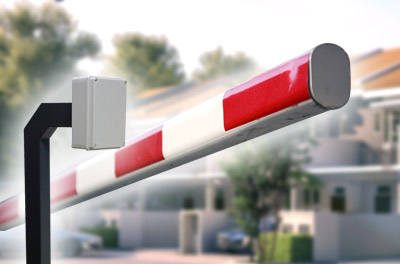

Contoh pertama memasang TimeTec BLE-5 adalah di pintu pagar. Dengan berbuat demikian, pentadbir sistem harus memberikan kebenaran akses untuk membolehkan pengguna memasuki kompaun tersebut. Yang berkata, izin itu perlu dihadkan kerana ruang letak kereta; Oleh itu, di bawah senario ini, hanya 200 pengguna boleh menggunakan aplikasi mudah alih TimeTec Access untuk membuka halangan. Bagi seluruh pengguna, mereka tidak dapat membuka kunci penghalang melalui aplikasi mudah alih TimeTec Access mereka.

Pemandu dengan telefon pintar ada di dalam kereta

Pemandu dengan telefon pintar ada di dalam kereta

IOT menyusun pemasangan di dalam gooseneck

IOT menyusun pemasangan di dalam gooseneck

Pemandu dengan telefon pintar ada di dalam kereta

Pemandu dengan telefon pintar ada di dalam kereta

Rajah 36: Senario Akses Kenderaan

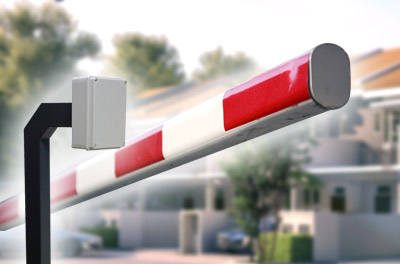

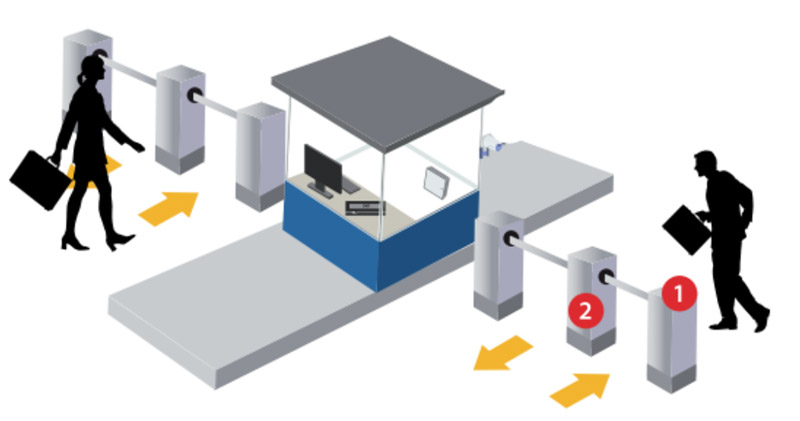

Contoh kedua ialah putar balik. Biasanya, putar dipasang untuk menghalang individu yang tidak dibenarkan mengakses kawasan tersebut. Apabila TimeTec BLE-5 dipasang ke dalam turnstile; bukannya kad / cap jari / kata laluan, semua pengguna kini boleh menggunakan Apl Mudah Alih mereka untuk mengakses turnstile.

TimeTec BLE-5 dipasang di dalam tiang putar dan pengawalnya

Rajah 37: Senario Akses Pelawat

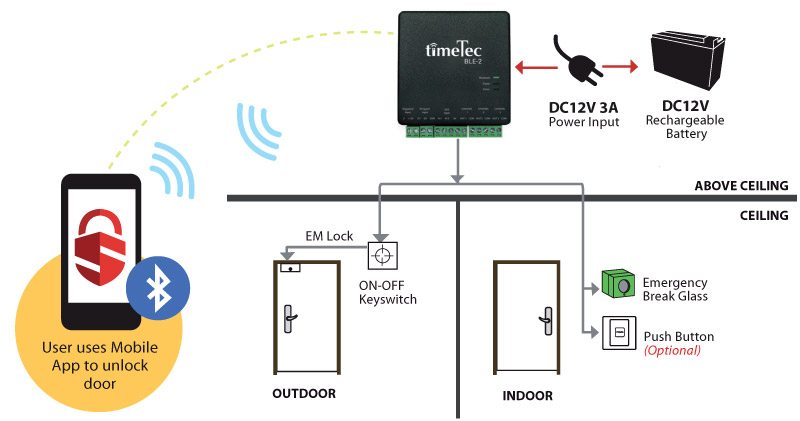

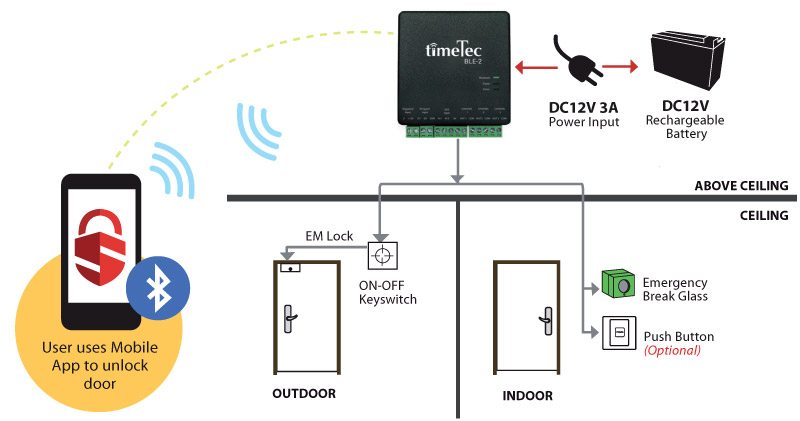

Apabila melaksanakan TimeTec BLE-5 ke pintu, sistem kunci dikawal oleh TimeTec BLE-5 seperti digambarkan dalam rajah di bawah:

Rajah 39: Rajah Pemasangan TimeTec BLE-5

Rajah 39: Rajah Pemasangan TimeTec BLE-5

Pengguna tidak akan lagi menggunakan cap jari, kad atau kata laluan untuk membuka kunci pintu, tetapi akan menggunakan aplikasi mudah alih TimeTec Access mereka. TimeTec BLE-5 ini sesuai digunakan untuk mengehadkan akses pengguna ke kawasan selamat, yang memerlukan kebenaran.

Sistem Kawalan Akses & Pengurusan Data IoT

Apabila sistem duduk di pelayan awan TimeTec Access, pentadbir sistem boleh menguruskan sistem dari mana-mana, pada bila-bila masa melalui mana-mana komputer atau tablet, selagi komputer atau tablet disambungkan ke Internet. Fleksibiliti ini membolehkan pentadbir sistem berfungsi dengan berkesan, dan menetapkan pentadbir sub peringkat untuk log masuk dan mengurus sistem juga.

Menguruskan pengguna mendapatkan bukti kelayakan menjadi mudah kerana ia tidak lagi terikat dengan sebarang kelayakan fizikal atau kelayakan biometrik. Dan ini mengurangkan kos atau beban kepada pihak pengurusan dan penduduk serta tempahan atau tempahan kemudahan, proses check in / out pengunjung menjadi mudah.

Mekanisme aliran data menjadi disatukan, dimana TimeTec BLE-5 dipasang di semua titik akses dan selalu melaporkan status (on, off, buka, tutup dan sebagainya) ke pelayan cloud TimeTec Access. Pentadbir sistem kemudiannya boleh mengkonfigurasi peraturan pemantauan, contohnya apabila pintu kemudahan tidak ditutup, sistem mesti menghantar pemberitahuan kepada pentadbir kemudahan. Oleh itu, mengeluarkan keperluan untuk menetapkan pengawal keselamatan untuk pemantauan berterusan.

Semua rekod masuk dan keluar dari semua titik akses dimuat naik ke pelayan awan TimeTec Access sementara rekod disimpan dalam pangkalan data pelayan awan, dan bersedia untuk semakan dan eksport pada bila-bila masa. Paling penting, pangkalan data pelayan awan lebih selamat daripada pangkalan data komputer.