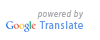

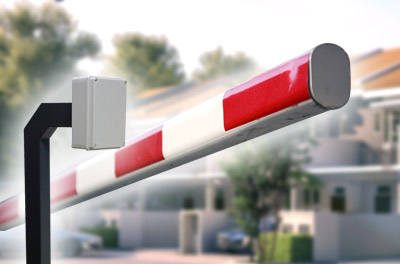

Механизм работы TimeTec Access использует облачную технологию, благодаря которой облачный сервер TimeTec Access предназначен для системных администраторов для создания учетных записей пользователей с использованием действительных адресов электронной почты. На сервере облаков администратор системы может настроить список устройств контроля доступа (TimeTec BLE-5), которые уже установлены на дверях, а также настроить их правила доступа по времени, анти-обратную передачу и т. Д. Программное обеспечение на основе облачных вычислений лучше, чем программное обеспечение, работающее на компьютере под управлением Windows, потому что:

Оптимизация вычислительной мощности

Когда системный администратор использует программное обеспечение для управления доступом на базе ПК, ему необходимо проверить минимальные требования / спецификации программного обеспечения, прежде чем он / она сможет приобрести компьютер для его установки и запуска. Это связано с тем, что программное обеспечение контроля доступа требует большой вычислительной мощности для обработки массы пользователей / данных, сложных правил доступа и процессов мониторинга. Контроллер / контроллер контроля доступа генерирует множество записей доступа пользователей. При использовании облачного программного обеспечения администратору системы необходим только компьютер, веб-браузер и подключение к Интернету для использования одного и того же программного обеспечения в облачной системе. Затем он может пользоваться всеми функциями в качестве версии на базе ПК внутри облачной системы и не должен беспокоиться о мощности обработки облачного сервера, поскольку поставщик облачного сервера может предоставить его по требованию. С другой стороны, производитель системы контроля доступа будет платить за использование, чтобы обеспечить правильное управление системным администратором программного обеспечения для управления доступом.

Доступ из любого места в любое время

Системному администратору больше не нужно присутствовать на компьютере внутри офиса управления, чтобы использовать программное обеспечение для управления доступом. Системный администратор может войти в учетную запись облачного сервера через любой ноутбук или планшет с доступом в Интернет. Это дает гибкость системному администратору в выполнении его / ее задач. Например, руководство хочет просмотреть записи доступа для Главных ворот; следовательно, системный администратор может генерировать его с облачного сервера за считанные секунды. Аналогично, администратор системы также может позволить администратору безопасности входить на облачный сервер для мониторинга трафика людей на главном шлюзе, а администратор безопасности может вместо этого использовать планшет для мониторинга, а не сидеть перед компьютером.

Защита и защита программного обеспечения и базы данных

При использовании программного обеспечения контроля доступа на компьютере администратор системы должен убедиться, что система защищена паролем, без вирусов и резервной копии базы данных. Это делается для предотвращения несанкционированного входа в систему, который может поставить под угрозу базу данных. Частая резервная копия базы данных может обеспечить минимальную потерю данных при повреждении системы / базы данных. Однако сохранение этих файлов резервных копий базы данных вызовет еще одну проблему.

При сохранении данных и информации в облаке первой проблемой является защита данных и безопасность. Поэтому важно, чтобы производитель системы контроля доступа выбрал правильного поставщика облачного сервера. Тем не менее, Amazon является одним из лучших поставщиков услуг облачных серверов, которые могут обеспечить отличную защиту данных и безопасность для своих клиентов. Когда данные больше не хранятся внутри компьютера в офисе управления, жилое сообщество не должно беспокоиться об аппаратном сбое, краже или повреждении.

Простота обслуживания и обновления

Когда программное обеспечение контроля доступа установлено на компьютер, на сайте должно быть выполнено техническое обслуживание и обновление программного обеспечения. Во многих случаях обновление программного обеспечения выходит из строя из-за технических характеристик компьютера. В таких случаях администратор системы должен либо принять программное обеспечение без дополнительных обновлений, либо дополнить бюджет, чтобы купить новый компьютер.

Эта проблема не будет возникать, если программное обеспечение контроля доступа работает на облачном сервере. Когда система управления доступом размещается на облачном сервере, производитель может обновить систему в запланированное время. Таким образом, жилым сообществам не нужно беспокоиться о технических характеристиках оборудования и обновлениях программного обеспечения при использовании облачного программного обеспечения

Онлайн-система с большей возможностью

Программное обеспечение для управления доступом на базе Windows хранит все в базе данных, которая изолирована от другой системы / программного обеспечения. Чтобы обеспечить привязку базы данных к другому программному обеспечению / системе, это необходимо сделать через локальную сеть. Это приводит к отключению системы, изоляции и отсутствию интеграции с сторонней системой.

При использовании программного обеспечения контроля доступа на облачном сервере база данных находится на облачном сервере. Поэтому производитель может разработать API или SDK, поскольку каналы связи для сторонней системы могут интегрироваться с программным обеспечением. Например, облачное программное обеспечение для наблюдения за временем может подключаться к облачному программному обеспечению управления доступом через SDK, собирать записи доступа и генерировать данные о посещаемости. Разработчик Mobile App может разрабатывать приложение и подключать его к облачному программному обеспечению управления доступом для создания отчетов или для мониторинга доступа. Таким образом, запуск программного обеспечения контроля доступа на облачном сервере превращает его в открытую базу данных, которая может быть интегрирована с сторонней системой.

Облачное программное обеспечение является платформой для системного администратора для настройки и управления программным обеспечением контроля доступа. Однако облачный сервер не должен выполнять никаких проверочных операций, хотя есть разработчики, которые разработали облачный сервер для выполнения такой проверки.

Тем не менее, обычно это происходит как проверка на сервере облаков. Устройство, установленное на двери, будет сканировать и анализировать данные пользователя, который намазывает на него карту. Затем устройство отправляет данные на облачный сервер через Интернет, а облачный сервер проверяет данные с помощью своего хранилища. Если данные карты действительны, облачный сервер будет продолжать проверять разрешение доступа для двери. Когда облачный сервер подтверждает все, он вернет данные обратно на устройство, и устройство, в свою очередь, предоставит доступ к держателю карты.

Этот процесс, хотя и безопасен, но создает чрезмерную рабочую нагрузку на облачном сервере. Чтобы справиться с процессами проверки, производитель должен будет заплатить больше поставщику услуг облачного сервера и приобрести больше вычислительной мощности. В конце дня стоимость вернется обратно в жилое сообщество. Скорость обработки должна быть второй проблемой, потому что процесс отправки и возвращения завершен через Интернет, который сильно зависит от местоположений и поставщиков услуг. Третья проблема - наличие подключения к Интернету. Для новых офисов или зданий производительность интернет-соединения обычно ниже номинала.

Поэтому, чтобы использовать программное обеспечение контроля доступа на облачном сервере, офис или владелец здания должны рассматривать Edge computing как вторичное решение. Мы обсудим более подробную информацию позже.

Но, пожалуйста, имейте в виду, что, когда вы используете веб-браузер для запуска программного обеспечения, это не обязательно означает, что вы используете облачное программное обеспечение, поскольку программное обеспечение может быть веб-системой вместо этого. Существуют производители систем контроля доступа, которые перестраивают программное обеспечение Windows для управления доступом в веб-программное обеспечение. Веб-программное обеспечение лучше по сравнению с программным обеспечением на базе Windows; но, тем не менее, он нигде не находится рядом с облачным программным обеспечением. Системе по-прежнему требуется компьютер с более высокими спецификациями оборудования для установки, и для этого требуется подключение к локальной сети в жилом сообществе, в основном в офисе управления. В целом, он обеспечивает ощущение «облака», но он не может служить цели облачных вычислений. Системному администратору, с другой стороны, все равно придется беспокоиться о:

| • |

Спецификации компьютера для установки программного обеспечения. |

| • |

Защита и безопасность программного обеспечения и базы данных |

| • |

Автономная система |

Edge Computing предназначен для снижения рабочей нагрузки облачного сервера, устранения задержки и повышения производительности системы. Смартфон - самый подходящий гаджет для этого. Мы используем смартфон Mobile App почти все время в нашей повседневной жизни, и почти у каждого есть один (у некоторых может быть два или более).

В системе контроля доступа TimeTec Access IoT мобильное приложение для смартфонов поддерживает 3 цели:

В качестве учетных данных контроля доступа

Администратор создает имя пользователя входа и пароль с адресов электронной почты пользователей, чтобы позволить им войти в мобильное приложение TimeTec Access. На текущем рынке, если вы являетесь пользователем iPhone, и у вас есть учетная запись iCloud; для пользователей Android, учетная запись Google, и эти 2 учетные записи могут использоваться для регистрации на облачном сервере TimeTec Access. Однако администратор системы может использовать рабочие электронные письма пользователей для регистрации учетной записи. Мобильное приложение TimeTec Access загружает индивидуальные правила доступа и разрешения, назначенные системным администратором на облачном сервере TimeTec Access, в его хранилище. Поэтому, когда пользователь подписывается на мобильное приложение TimeTec Access, он получает права доступа пользователя или разрешения и является учетными данными для отдельного пользователя.

Выполнение расчета правил доступа или разрешений

Мы знаем, что считыватель / контроллер контроля доступа несет микропроцессор и прошивку с помощью расчета / формулы контроля доступа внутри прошивки. Затем считыватель / контроллер контроля доступа сначала проверяет учетные данные пользователя, прежде чем выполнять расчет для авторизации пользователей для доступа. Благодаря большой вычислительной мощности в смартфоне процессы валидации и расчета могут быть перенесены в мобильное приложение TimeTec. Следовательно, мобильное приложение TimeTec Access становится контроллером доступа для каждого пользователя. В отличие от обычных считывателей / контроллеров контроля доступа, в которых хранятся тысячи пользователей и учетные данные; для мобильного приложения TimeTec Access, он обслуживает только резидента, который подписал контракт.

Чтобы отправить команду unlock на устройство IoT

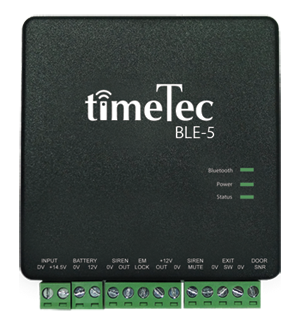

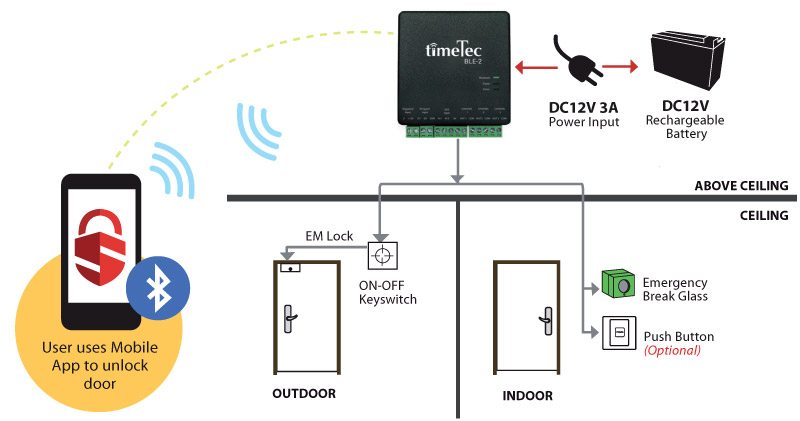

Контроллер / контроллер контроля доступа отвечает за механизм блокировки-разблокировки с точки зрения барьера, двери и турникета. Мобильное приложение TimeTec Access предназначено для отправки команды разблокировки в TimeTec BLE-5, а TimeTec BLE-5 выводит свой сигнал, чтобы открыть барьер, дверь и турникет. Мобильное приложение TimeTec Access также может отправлять команду разблокировки через Bluetooth, поскольку это самый распространенный способ подключения для большинства смартфонов.

Теперь смартфон и мобильное приложение TimeTec Access стали учетными данными и контроллером управления доступом, а также уникальны для каждого пользователя. Этот новый дизайн системы обеспечивает большую гибкость, чем текущая система контроля доступа, где администратор может управлять доступом пользователя на каждый барьер, дверь или ворота через веб-портал.

Администратор системы также может создать временный проход, чтобы разрешить доступ посетителей в определенные даты и время. С помощью этого метода посетитель должен войти в мобильное приложение TimeTec Access, чтобы получить права доступа. Например, владелец дома может позволить своей племяннице посещать его / ее дом в течение недели, каждый день с 10:00 до 14:00, во время его / ее зарубежной командировки. Владелец дома должен будет сообщить администратору системы о создании учетной записи посетителя на облачном сервере и отправить временный пропуск племяннице через приложение.

Когда дело доходит до контроля доступа, безопасность всегда на первом месте. Для обеспечения безопасности TimeTec Access и TimeTec BLE-5 применяются 4 уровня защиты:

Регистрационные данные

Поскольку мобильное приложение TimeTec Access функционирует как основной контроллер всей системы, в соответствии с которым люди могут добавлять или управлять правами пользователей и правами доступа; поэтому мобильное приложение TimeTec Access требует от пользователей входа в систему, вставив их имя пользователя (действительный адрес электронной почты) и пароль перед его использованием. Кроме того, учетные данные для входа сохраняются и проверяются на сервере облаков для дальнейшего повышения аспекта безопасности.

Шифрование в команде мобильного приложения

Чтобы обеспечить все трафик между TimeTec BLE-5 и смартфоном, мы применяем шифрование для защиты всех команд, отправленных смартфоном к TimeTec BLE-5. Используемое шифрование - это 256-битная AES, чтобы предотвратить проникновение хакера в систему.

Безопасная связь Bluetooth

Помимо шифрования данных, мы также отрегулировали диапазон Bluetooth или Bluetooth-антенну TimeTec BLE-5, чтобы предотвратить несанкционированных пользователей Bluesnarfing на TimeTec BLE-5. Например, если смартфон должен быть подключен к TimeTec BLE-5, пользователи должны находиться в пределах 1-2 метров от TimeTec BLE-5, чтобы предотвратить вторжение злоумышленников в Bluetooth-соединение. Тем самым важно, чтобы каждый пользователь понимал технологию и риски, связанные с ее использованием, для лучшего удобства пользователей.

Мобильный идентификатор (мобильный идентификатор)

Второй уровень защиты - Mobile ID. В основном, когда пользователи сначала подключаются к мобильному приложению TimeTec Access, мобильное приложение впоследствии будет захватывать и генерировать уникальный идентификатор, известный как мобильный идентификатор (Mobile ID), который соединяется с учетной записью пользователя. Следовательно, если пользователи подписываются на другой смартфон с одинаковыми учетными данными, сервер облаков, в свою очередь, блокирует процесс входа в систему, поскольку он обнаруживает изменение в Mobile ID. Поэтому пользователям необходимо будет вставить код спаривания, отправленный облачным сервером, в свою зарегистрированную учетную запись электронной почты, если они захотят войти в систему через новый смартфон.

Кроме того, пользователи могут только войти в одну учетную запись в любое время через мобильное приложение TimeTec Access. Доступ к одной учетной записи невозможен через два смартфона. В случае, если пользователь подписывается на новый смартфон, мобильное приложение TimeTec Access попросит пользователя вставить код подтверждения. Затем сервер облаков отправит код подтверждения на зарегистрированный адрес электронной почты пользователя для подтверждения и безопасности.

Как обсуждалось, мобильное приложение TimeTec Access загрузит все правила доступа и разрешения после того, как жители подписались на него. Мобильное приложение TimeTec Access может определить, где пользователь может получить доступ, не проверив с облачным сервером. Это очень важно, когда пользователь находится на подвальном автостоянке или в лифте, поскольку они все еще могут использовать мобильное приложение TimeTec Access, даже если мобильная сеть передачи данных слаба. Однако автономный режим также приносит некоторый недостаток системе. В случае, если администратор системы блокирует доступ пользователя к пробелу, а пользователь включил режим самолета для своего смартфона, облачный сервер TimeTec Access, таким образом, не сможет обновить «разрешение блока» в учетной записи пользователя. Однако на сервере облачных вычислений TimeTec Access есть параметр «Разрешить автономную продолжительность», который настраивает мобильное приложение TimeTec Access для проверки и обновления его содержимого в зависимости от временного интервала. Например, системный администратор настраивает 30-минутную автономную продолжительность, и мобильное приложение TimeTec Access всех пользователей автоматически обновляет его содержимое каждые 30 минут.

Несмотря на то, что на рынке есть похожие продукты, есть различия, которые нам необходимо выделить. Внешний вид может быть аналогичным, но если для блокировки требуется устройство питания / дверной контроллер для защиты дверей, это означает, что алгоритмы согласования и правила доступа все еще хранятся внутри контроллера устройства / двери. Следовательно, когда пользователи подписываются в Mobile App, он превращает смартфон в карточку доступа, тем самым позволяя пользователям отправлять идентификатор карты на контроллер устройства / двери для проверки через свой смартфон. Для такого дизайна производитель просто предоставляет вам новые учетные данные, а не предоставляет вам новое решение.

Есть производители, которые разрабатывают приложение Mobile для отправки информации о пользователе и смартфоне (например, имя пользователя и идентификатор IMEI) на облачный сервер, а облачный сервер аутентифицирует информацию в своей базе данных. Если резиденту разрешен доступ, сервер облаков затем отправит команду разблокировки в считыватель / контроллер контроля доступа. Этот рабочий механизм безопасен, но жители должны будут ждать до получения доступа. И скорость зависит от мобильных данных смартфона и подключения к Интернету. Таким образом, установщики должны подтвердить, что мобильная сеть мобильной связи смартфона является сильной, прежде чем они смогут установить систему в определенном месте, иначе пользователи никогда не смогут разблокировать дверь. Существуют системы, которые используют соединение WiFi на канале связи между смартфоном и контроллером доступа. WiFi - это общее соединение в смартфоне, но оно не может работать лучше, чем Bluetooth. Таким образом, пользователи должны настроить смартфон для подключения к Wi-Fi доступа каждый раз, когда они хотят получить доступ. Аналогичным образом, большая часть охвата WiFi является далеко идущей, и это дает возможность хакерам перехватывать команду.