TimeTec Access工作机制正在利用云技术,TimeTec Access云服务器专为系统管理员设计,使用有效的电子邮件地址创建用户的登录帐户。在云服务器上,系统管理员可以配置已经安装在门上的访问控制设备列表(TimeTec BLE-5),以及按时间,防回传等配置其访问规则。基于云的软件比基于Windows的计算机上运行的软件更好,因为:

优化计算能力

当系统管理员使用基于PC的访问控制软件时,他/她需要在购买计算机进行安装和运行之前检查软件的最低要求/规格。这是因为访问控制软件需要很强的计算能力来处理大量用户/数据,复杂的访问规则和监控过程。访问控制读取器/控制器生成许多用户的访问记录。使用基于云的软件时,系统管理员只需要一台计算机,一个Web浏览器和一个Internet连接即可在基于云的系统中使用相同的软件。然后,他/她可以享受基于云的系统中基于PC的版本的所有功能,并且无需担心云服务器处理能力,因为云服务器提供商可以按需提供。另一方面,访问控制系统制造商将支付使用费用,以确保系统管理员完美地操作访问控制软件。

随时随地访问

系统管理员不再必须出现在管理办公室内的计算机上以便使用访问控制软件。系统管理员可以通过任何可以访问Internet的笔记本电脑或平板电脑登录云服务器帐户。这为系统管理员完成他/她的任务提供了灵活性。例如,管理层想要查看主门的访问记录;因此,系统管理员可以在几秒钟内从云服务器生成它。同样,系统管理员还可以允许安全管理员登录云服务器以监控主门的人流量,安全管理员可以使用平板电脑进行监控,而不是坐在计算机前面。

对软件和数据库的保护和安全

在计算机中使用访问控制软件时,系统管理员必须确保系统受密码保护,无病毒并备份其数据库。这是为了防止任何可能危及数据库的未经授权的登录。频繁的数据库备份可以确保在系统/数据库损坏时最小的数据丢失。但是,保护这些数据库备份文件将引发另一个问题。

通过云保存数据和信息时,首先要关注的是数据保护和安全性。因此,访问控制系统制造商选择正确的云服务器提供商非常重要。也就是说,亚马逊是最好的云服务器服务提供商之一,可以为客户提供出色的数据保护和安全性。当数据不再存储在管理办公室的计算机内时,住宅社区不必担心硬件故障,被盗或损坏。

易于维护和升级

将访问控制软件安装到计算机中时,必须在现场进行任何软件维护和升级。在许多情况下,由于计算机硬件规格,软件升级失败。在这种情况下,系统管理员必须接受软件而无需进一步更新,或者充足预算来购买新计算机。

当访问控制软件在云服务器中运行时,不会发生此问题。当访问控制系统托管在云服务器上时,制造商可以在预定时间更新系统。因此,当使用基于云的软件时,住宅社区不需要担心计算机硬件规范和软件更新

一个更有可能的在线系统

基于Windows的访问控制软件将数据库中的所有内容存储在与其他系统/软件隔离的数据库中。为了允许数据库与其他软件/系统的链接,必须通过局域网完成。这会导致系统脱机,隔离且无法与第三方系统集成。

在云服务器中使用访问控制软件时,数据库位于云服务器上。因此,制造商可以开发API或SDK,作为第三方系统与软件集成的通信通道。例如,基于云的考勤软件可以通过SDK连接到基于云的访问控制软件,以收集访问记录并生成考勤数据。移动应用程序开发人员可以开发应用程序并将其连接到基于云的访问控制软件,以生成报告或监控所有访问。因此,在云服务器上运行访问控制软件会将其转换为可与第三方系统集成的开放式数据库。

基于云的软件是系统管理员配置和管理访问控制软件的平台。但是,云服务器不应执行任何验证操作,即使有开发人员设计云服务器来执行此类验证。

也就是说,这通常是在云服务器上进行验证的方式。安装在门上的设备将扫描并分析在其上挥动卡的用户的数据。然后,设备通过Internet将数据发送到云服务器,云服务器通过其存储验证数据。如果卡数据有效,云服务器将继续检查门的访问权限。当云服务器确认所有内容时,它会将数据返回给设备,然后设备将授予对持卡人的访问权限。

此过程虽然安全,但它会在云服务器上产生过多的工作量。为了应对验证过程,制造商将需要向云服务器服务提供商支付更多费用并购买更多计算能力。在一天结束时,费用将返回住宅社区。处理速度应该是第二个问题,因为发送和返回过程是通过互联网完成的,互联网非常依赖于位置和服务提供商。第三个问题是互联网连接的可用性。对于新的办公室或建筑物,互联网连接性能通常低于标准。

因此,要在云服务器上使用访问控制软件,办公室或建筑物所有者应将Edge计算视为辅助解决方案。我们稍后会讨论更多细节。

但是,请记住,当您使用Web浏览器运行软件时,并不一定意味着您使用的是基于云的软件,因为该软件可能是基于Web的系统。有访问控制系统制造商将基于Windows的访问控制软件重建为基于Web的软件。与基于Windows的软件相比,基于Web的软件更好;但是,它远不及基于云的软件。系统仍然需要安装有更好硬件规格的计算机,并且需要连接到住宅社区中的局域网,主要是管理办公室。总而言之,它提供了“云”的感觉,但它无法满足云计算的目的。另一方面,系统管理员仍需要担心:

| • |

计算机规格安装软件。 |

| • |

软件和数据库的保护和安全 |

| • |

离线系统 |

Edge Computing旨在减少云服务器工作负载,解决延迟并提高系统性能。智能手机是最适合这样做的小工具。我们在日常生活中几乎一直携带和使用智能手机移动应用程序,几乎每个人都有一个(有些可能有两个或更多)。

在TimeTec Access物联网访问控制系统中,智能手机移动应用程序有3个用途:

作为访问控制凭据

管理员从用户的电子邮件地址创建登录用户名和密码,以允许他们登录TimeTec Access移动应用程序。在目前的市场中,如果您是iPhone用户,并且拥有您的iCloud帐户;对于Android用户,Google帐户和这两个帐户可用于在TimeTec Access云服务器中注册。但是系统管理员也可以使用用户的工作电子邮件来注册帐户。 TimeTec Access移动应用程序将TimeTec Access云服务器中系统管理员分配的各个访问规则和权限下载到其存储中。因此,每当用户登录TimeTec Access移动应用程序时,它都会检索用户的访问规则或权限,并且是个人用户的凭据。

执行访问规则或权限的计算

我们知道门禁读卡器/控制器带有微处理器和固件,固件内部有访问控制计算/公式。然后,在执行计算以授权用户进行访问之前,访问控制读取器/控制器首先验证用户的凭证。凭借智能手机的强大计算能力,验证和计算流程可以迁移到TimeTec移动应用程序。因此,TimeTec Access移动应用程序成为每个用户的访问控制器。与传统的访问控制读卡器/控制器不同,后者存储数千个用户和凭证;对于TimeTec Access移动应用程序,它仅为登录的居民提供服务。

将解锁命令发送到IoT设备

访问控制读取器/控制器在屏障,门和旋转栅门方面负责锁定 - 解锁机构。 TimeTec Access移动应用程序旨在向TimeTec BLE-5发送解锁命令,TimeTec BLE-5输出其信号以打开屏障,门和旋转栅门。 TimeTec Access移动应用程序还可以通过蓝牙发送解锁命令,因为它是大多数智能手机最常用的连接方法。

现在,智能手机和TimeTec Access移动应用程序已成为访问控制凭据和控制器,并且每个用户都是唯一的。这种新的系统设计比当前的访问控制系统提供了更大的灵活性,管理员可以通过门户网站管理每个屏障,门或门的用户可访问性。

系统管理员还可以创建临时传递,以允许访问者在特定日期和时间访问。通过此方法,访问者需要登录TimeTec Access移动应用程序才能获得访问权限。例如,房屋所有者可以允许他/她的侄女在他/她的海外商务旅行期间每天从上午10:00到下午2:00访问他/她的房子。然后房屋所有者必须通知系统管理员在云服务器中创建访客帐户,并通过应用程序向侄女发送临时通行证。

在访问控制方面,安全始终是第一位的。 TimeTec Access移动应用和TimeTec BLE-5有4层保护,以确保其安全性:

登录信息

由于TimeTec Access移动应用程序充当整个系统的主控制器,个人可以添加或管理用户和访问权限;因此,TimeTec Access移动应用程序要求用户在使用之前插入用户名(有效的电子邮件地址)和密码进行登录。此外,登录凭证在云服务器上存储和验证,以进一步提高安全性。

移动应用程序命令加密

为了保护TimeTec BLE-5和智能手机之间的所有流量,我们应用加密来保护智能手机发送到TimeTec BLE-5的所有命令。使用的加密是256位AES,以防止任何黑客入侵系统。

安全的蓝牙通信

除了数据加密,我们还调整了TimeTec BLE-5的蓝牙范围或蓝牙天线,以防止未经授权的个人在TimeTec BLE-5上进行Bluesnarfing。例如,如果要将智能手机连接到TimeTec BLE-5,则用户必须距离TimeTec BLE-5 1-2米范围内,以防止入侵者窃听蓝牙连接。也就是说,因此,每个用户都必须了解其使用过程中所涉及的技术和风险,以获得更好的用户体验。

移动标识符(移动ID)

第二级保护是移动ID。基本上,当用户首次登录TimeTec Access移动应用程序时,移动应用程序将随后捕获并生成称为移动标识符(移动ID)的唯一ID,该ID与用户的帐户配对。因此,如果用户使用相同的登录凭证登录另一个智能手机,则云服务器将在检测到移动ID的变化时阻止登录过程。因此,如果用户希望通过新智能手机登录,则需要将云服务器发送的配对代码插入其注册的电子邮件帐户。

除此之外,用户只能通过TimeTec Access移动应用程序在任何时间登录一个帐户。无法通过两部智能手机访问单个帐户。如果用户登录新智能手机,TimeTec Access移动应用程序将请求用户插入确认代码。然后,云服务器将确认代码发送到用户的注册电子邮件地址以进行确认和安全。

如上所述,TimeTec Access移动应用程序将在居民登录后下载所有访问规则和权限。然后,TimeTec Access移动应用程序可以确定用户可以访问的位置,而无需使用云服务器进行检查。当用户在地下停车场或电梯大厅时,这非常重要,因为他们仍然可以使用TimeTec Access移动应用程序,即使移动数据网络很弱。但是,离线模式也给系统带来了一些缺点。如果系统管理员阻止用户访问空间,并且用户为他/她的智能手机打开飞行模式,则TimeTec访问云服务器因此无法将“阻止许可”更新到用户的帐户中。但是,TimeTec Access云服务器中存在“允许脱机持续时间”设置,该服务器配置TimeTec Access移动应用程序以根据时间间隔检查和更新其内容。例如,系统管理员配置30分钟的离线持续时间,所有用户的TimeTec Access移动应用程序将每隔30分钟自动更新其内容。

即使市场上有类似的产品,我们也需要强调一些差异。外观可能类似,但如果锁需要电源设备/门控制器来固定门,则意味着匹配算法和访问规则仍然存储在设备/门控制器内。因此,当用户登录移动应用程序时,它将智能手机变成访问卡,从而允许用户将卡ID发送到设备/门控制器以通过他们的智能手机进行验证。对于这种设计,制造商只是为您提供新的凭证,而不是为您提供新的解决方案。

有些制造商开发移动应用程序以将用户和智能手机信息(例如用户名和IMEI ID)发送到云服务器,并且云服务器使用其数据库对信息进行身份验证。如果允许居民访问,则云服务器将向访问控制读取器/控制器发送解锁命令。这种工作机制是安全的,但居民需要在获得访问权限之前等待。速度依赖于智能手机移动数据和互联网连接。因此,安装人员必须证明智能手机移动数据网络在他们可以在某个位置安装系统之前是强大的,否则,用户永远无法解锁门。有些系统在智能手机和门禁控制器之间的通信通道上使用WiFi连接。 WiFi是智能手机中的常见连接,但它的性能不如蓝牙。因此,用户必须将智能手机配置为每次想要访问时连接到访问控制WiFi。同样,大多数WiFi覆盖范围都很广,这为黑客拦截命令提供了机会。

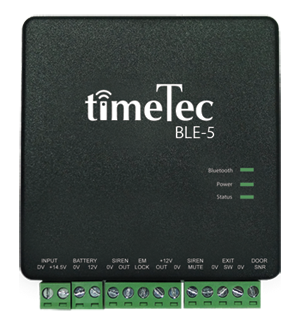

TimeTec BLE-5用于控制障碍物,门和十字转门中的锁定 - 解锁机制。 TimeTec BLE-5是一个功能较弱的硬件,因为它既不存储任何用户信息,也不保留任何访问规则。相反,它只启动电子门锁,障碍物或十字转门,以保持接入点始终关闭。此外,它还连接到磁传感器或门传感器,以监控门的状态。如果门未关闭或强制打开,TimeTec BLE-5将捕获数据并将数据记录到其内存中。

TimeTec BLE-5具有WiFi模块,以便它们可以持续连接到AWS IoT服务器。系统管理员在TimeTec Access云服务器上完成配置后,它会将访问规则发送到TimeTec BLE-5。另一方面,TimeTec BLE-5将通过Internet将状态更新到云服务器。

此外,TimeTec BLE-5组件显着降低了硬件成本,并使安装变得简单。它由一个实时时钟模块和一个新的匹配算法组成,用于在解锁电磁锁,下降螺栓,旋转门和屏障门之前验证解锁命令。 TimeTec BLE-5中的这次检查机制还用于检查用户的智能手机日期和时间。此外,此功能可以防止用户更改智能手机的数据和时间,因为当智能手机发送解锁门命令/楼层命令时,它也会发送智能手机的日期和时间。因此,如果实际时钟的日期和时间与智能手机的日期和时间不同,TimeTec BLE-5可以拒绝该请求。

TimeTec BLE-5仅适用于包含TimeTec Access移动应用程序的智能手机。从本质上讲,它们通过蓝牙进行通信,技术上是MESH通信,类似于蓝牙信标工作机制,并且一直广播自己。因此,当用户使用TimeTec Access移动应用程序时,它将“收听TimeTec BLE-5广播”并确定其ID(屏障,门或旋转门)。当用户按下TimeTec Access移动应用程序中的按钮时,智能手机依次通过蓝牙广播加密的命令,其中只有理解命令的相关TimeTec BLE-5才会执行操作,例如解锁屏障或门。

TimeTec BLE-5始终连接到TimeTec云服务器,并且WiFi被用作其通信信道,因为WiFi是最稳定和最常见的通信信道。

实施方案

安装TimeTec BLE-5的第一个例子就是屏障门。通过这样做,系统管理员必须分配访问权限以允许用户进入复合。也就是说,由于停车位,必须限制许可;因此,在这种情况下,只有200个用户可以使用TimeTec Access移动应用程序打开屏障。对于其他用户,他们无法通过他们的TimeTec Access移动应用解锁障碍。

带智能手机的司机在车内

带智能手机的司机在车内

IoT devide安装在鹅颈管内

IoT devide安装在鹅颈管内

带智能手机的司机在车内

带智能手机的司机在车内

图36:车辆访问场景

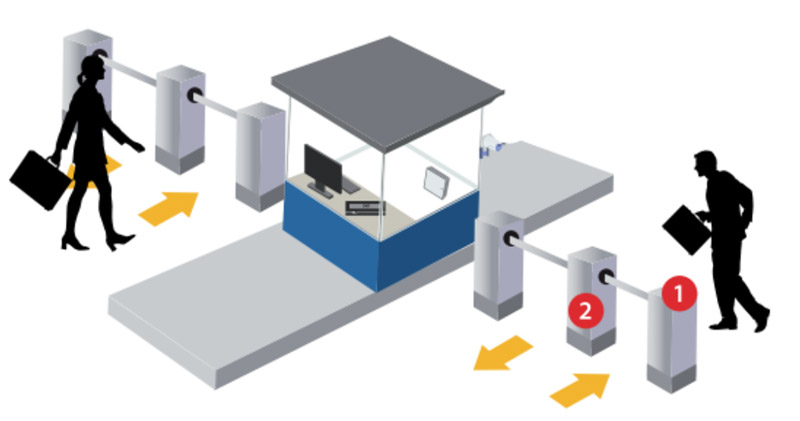

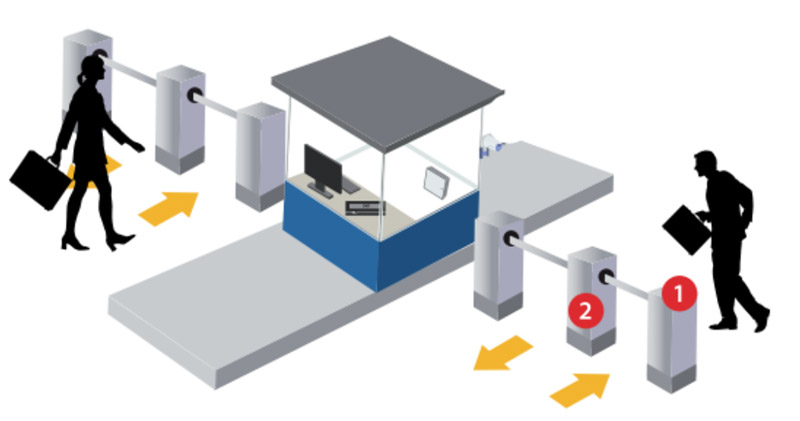

第二个例子是十字转门。通常,安装十字转门以防止未经授权的个人进入该区域。当TimeTec BLE-5安装在旋转门上时;而不是卡/指纹/密码,所有用户现在可以使用他们的移动应用程序访问旋转门。

TimeTec BLE-5安装在十字转门及其控制器内

图37:访客访问场景

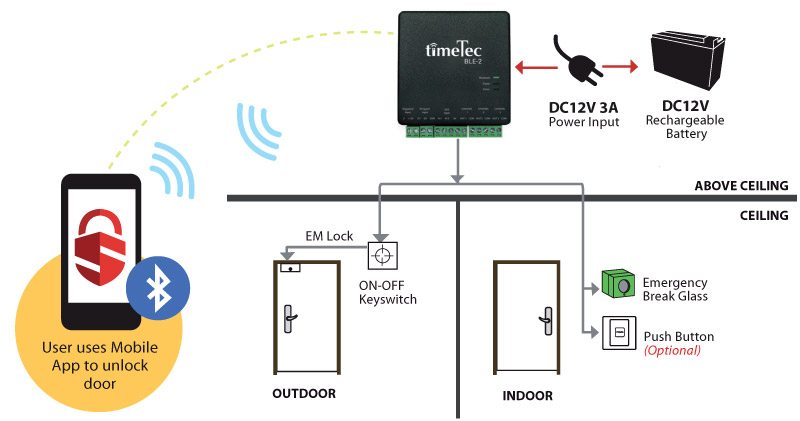

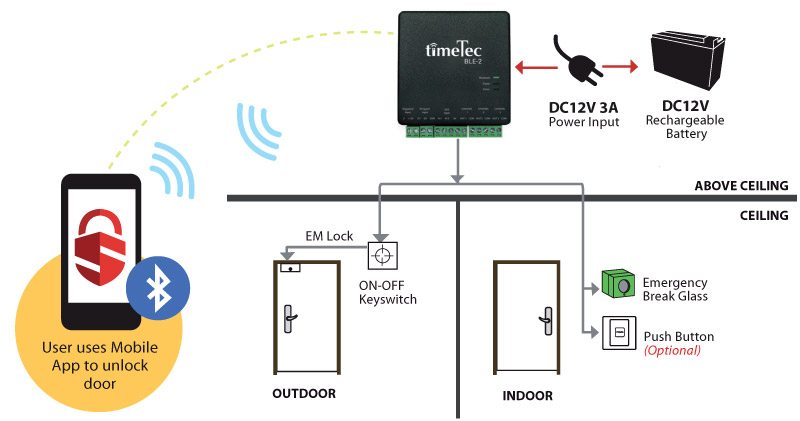

将TimeTec BLE-5安装到门上时,锁定系统由TimeTec BLE-5控制,如下图所示:

图39:TimeTec BLE-5安装图

图39:TimeTec BLE-5安装图

用户将不再使用指纹,卡或密码来解锁门,而是使用他们的TimeTec Access移动应用程序。此TimeTec BLE-5适用于限制用户访问需要权限的安全区域。

物联网访问控制系统和数据管理

当系统位于TimeTec Access云服务器上时,只要计算机或平板电脑连接到Internet,系统管理员就可以随时随地通过任何计算机甚至平板电脑管理系统。这种灵活性允许系统管理员有效工作,并指定子级管理员登录和管理系统。

管理用户访问凭据变得简单,因为它不再依赖于任何物理凭证或生物识别凭证。这减少了管理和居民的成本或负担以及预订或预订设施,访客登记/退出过程变得方便。

数据流机制将合并,从而TimeTec BLE-5安装在所有接入点,并始终向TimeTec Access云服务器报告状态(开,关,开,关等)。系统管理员随后可以配置监控规则,例如,每当设施门未关闭时,系统必须向设施管理员发送通知。因此,无需为持续监控分配保安。

来自所有接入点的所有用户进出记录都会上传到TimeTec Access云服务器,同时记录保存在云服务器数据库中,随时可供查看和导出。最重要的是,云服务器数据库比任何计算机数据库都更安全。

TimeTec BLE-5

TimeTec BLE-5